无聊的作业之ensp

ensp网络攻击实验

2.0 测试交换机工作原理

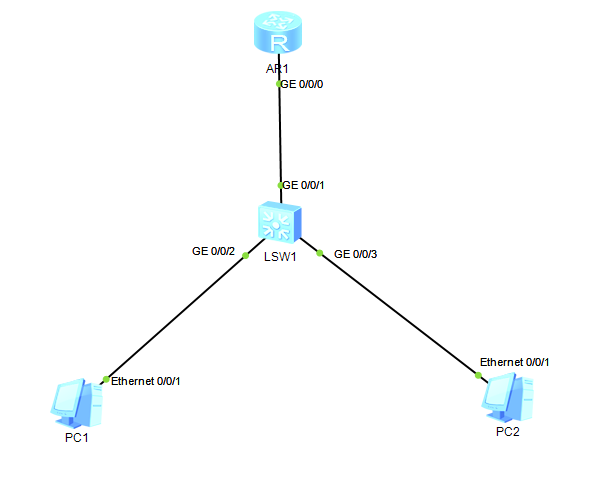

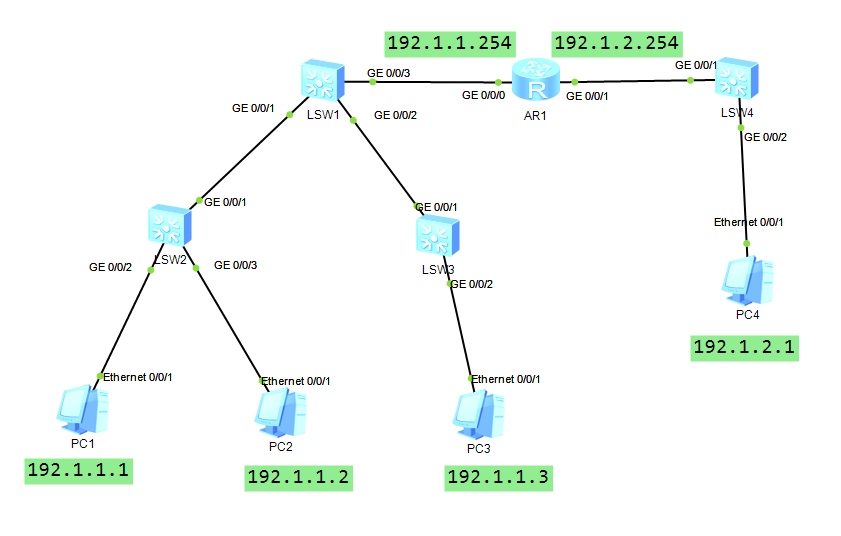

1.连接网络拓扑图并启动,其中路由器使用AR1220,交换机使用S5700,终端使用PC,连接方式为自动

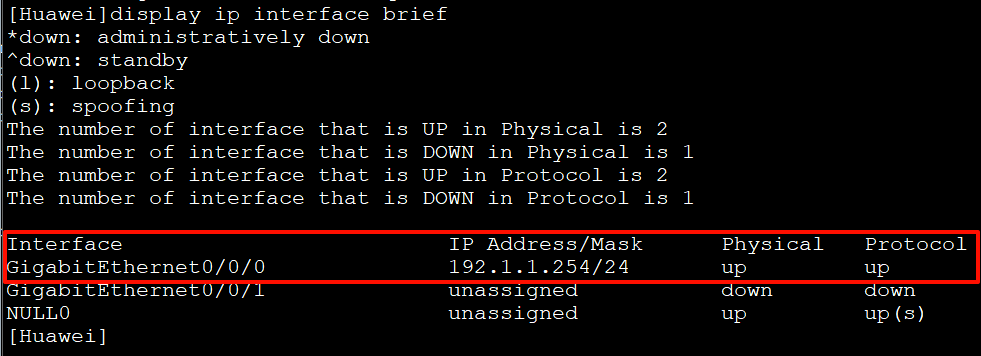

2.在路由器AR1的CLI中为连接交换机的接口配置IP地址和子网掩码

1 | <Huawei>system-view #进入系统视图 |

3.双击终端PC1和PC2,配置IP地址、子网掩码、默认网关,点击应用

设备IP地址如图,子网掩码为255.255.255.0,网关为192.1.1.254

| 设备 | IP地址 |

|---|---|

| PC1 | 192.1.1.1/24 |

| PC2 | 192.1.1.2/24 |

| AR1 | 192.1.1.254/24 |

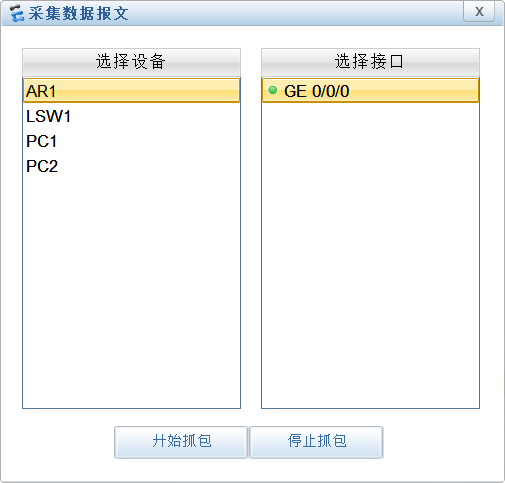

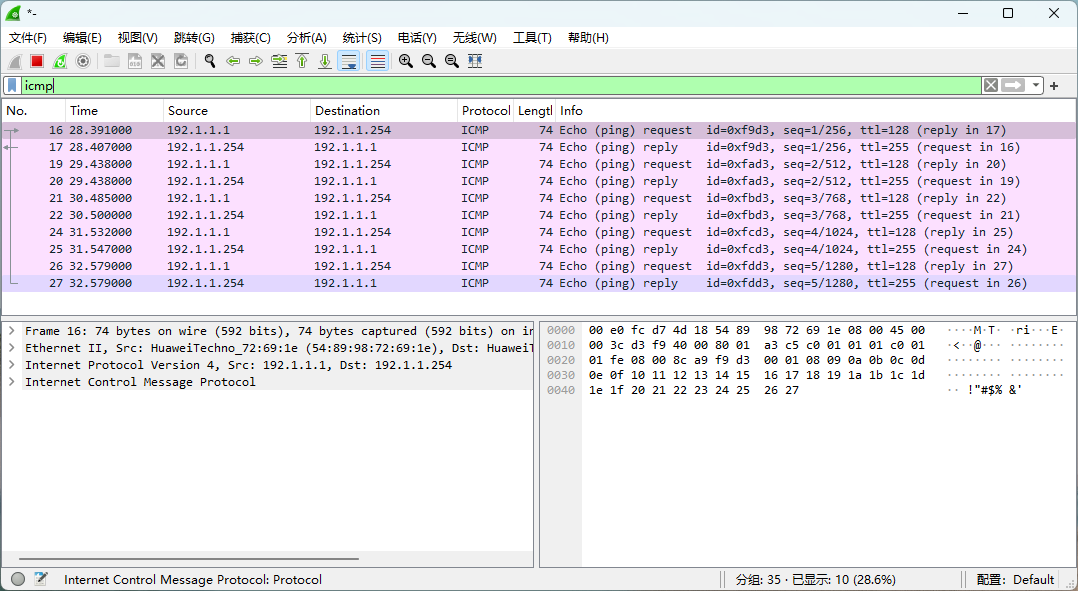

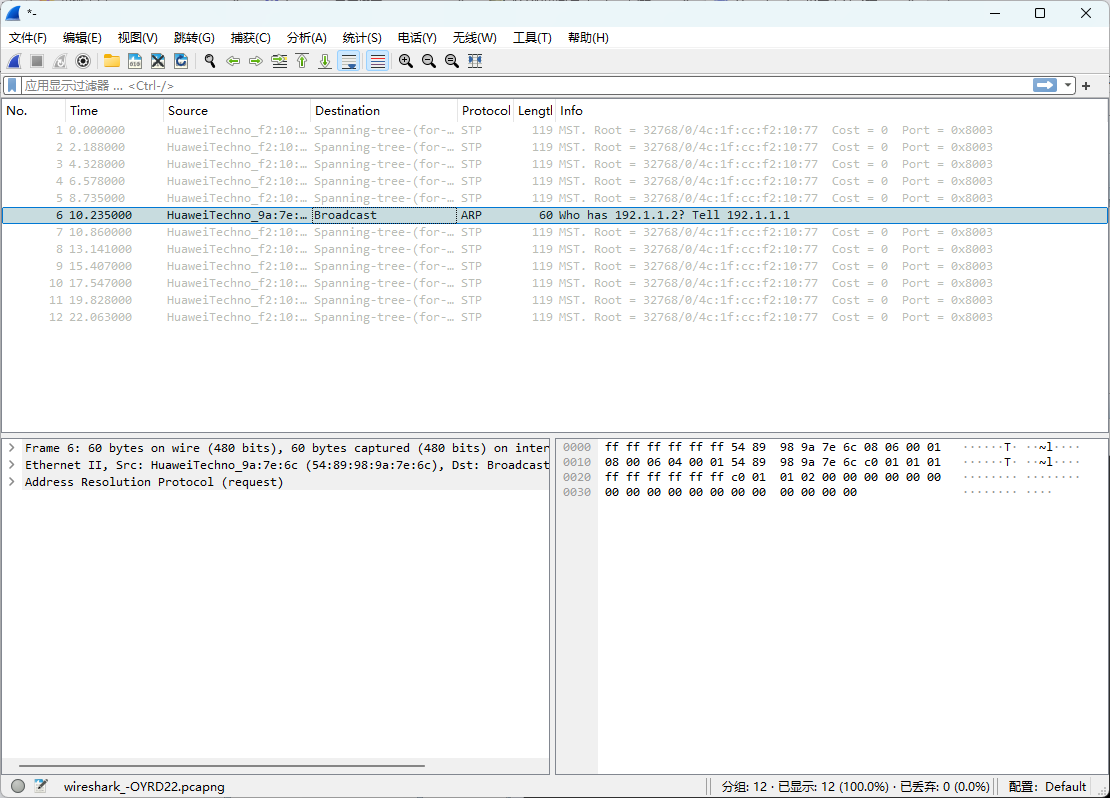

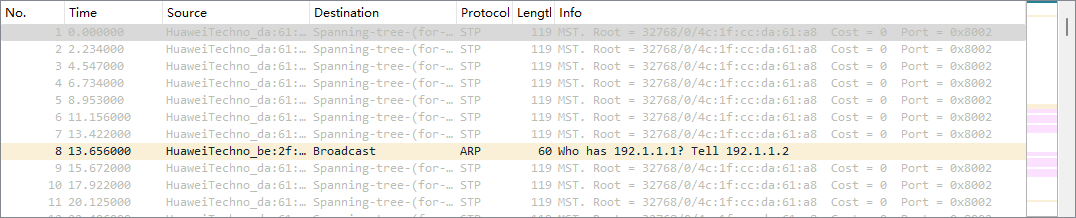

4.在路由器连接交换机的接口处抓包

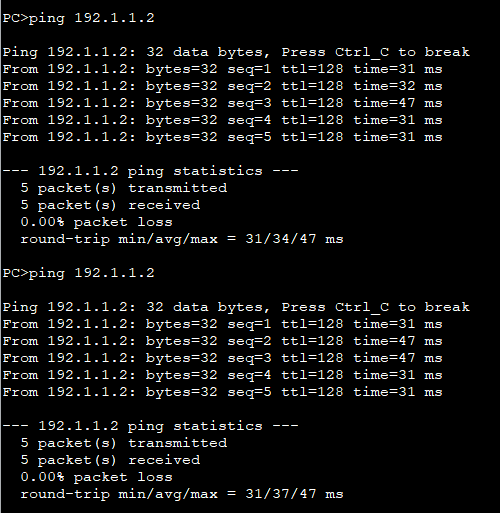

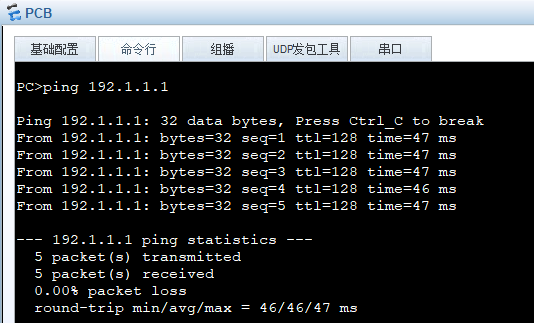

5.在PC1命令行中输入ping 192.1.1.2 连接PC2

6.第一次连接AR1收到广播,第二次请求则没有收到信息,说明交换机已经建立了PC2的ARP表

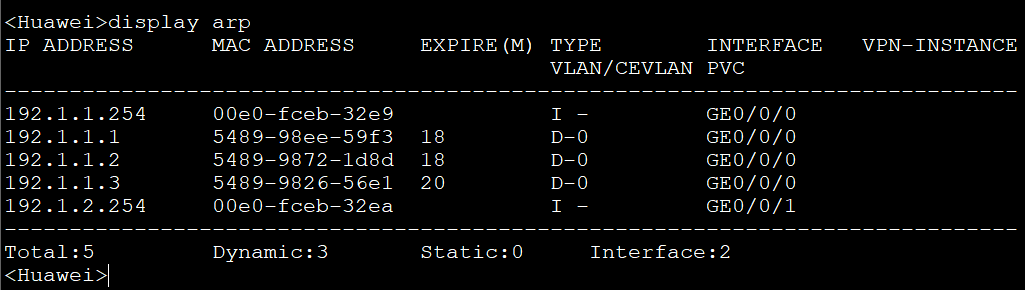

2.1 集线器和嗅探攻击实验

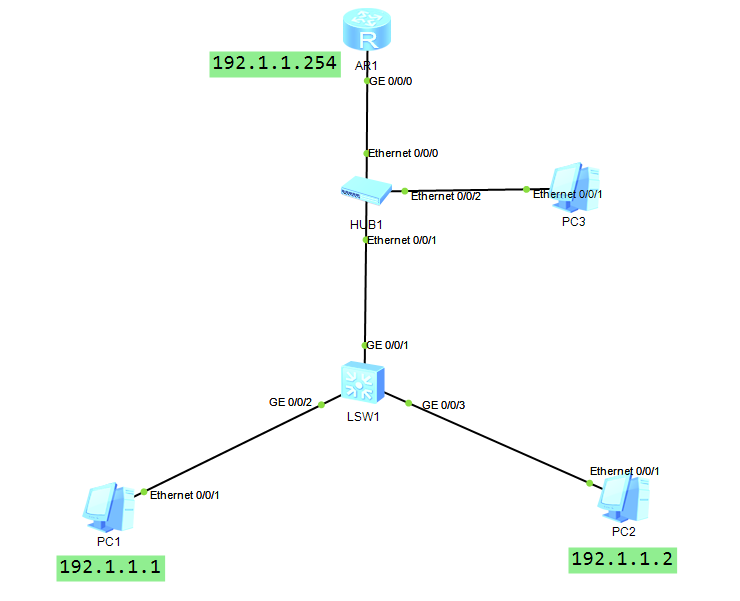

拓扑图:

抓包对比:

-

在PC1命令行中ping 192.1.1.254

-

用wireshark在路由器GE0/0/0接口和PC3的E0/0/1接口进行抓包

-

在Wireshark中过滤只显示ICMP报文,进行数据对比

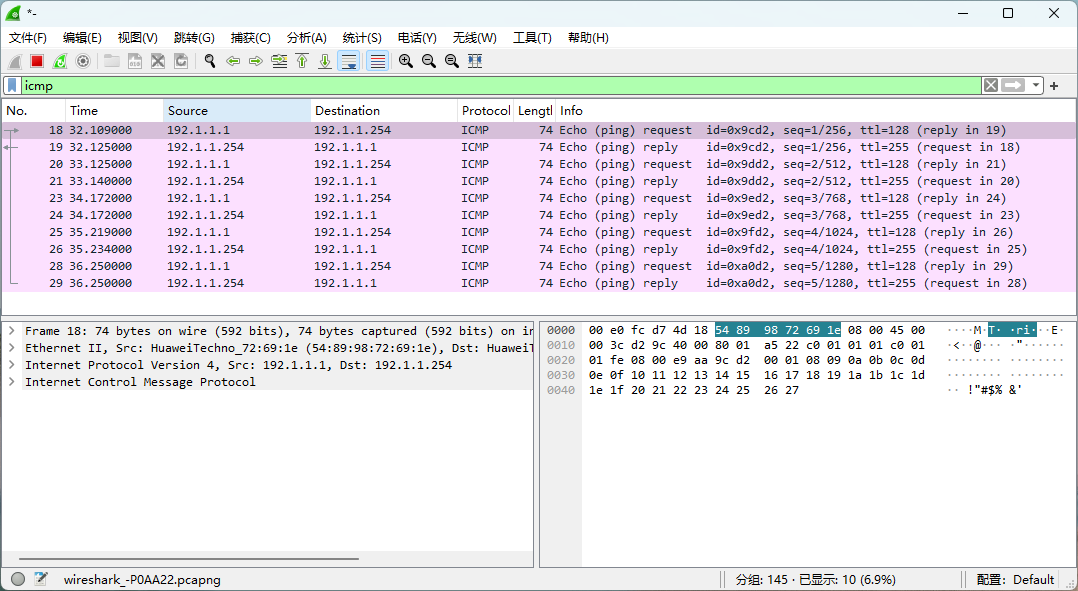

1.AR1,GE0/0/0抓包

2.PC3,E0/0/1抓包

3.可以发现两个数据包内容一致,说明在集线器广播模式下,接入网络的黑客终端成功嗅探到终端与路由器之间的流量

2.2 MAC地址欺骗攻击实验

实验原理

- 修改黑客终端C的MAC C为MAC A

- 黑客终端C向终端B发送源MAC地址为MAC A的MAC帧

- 使S1 S2 S3的转发表中将MAC A的转发端口引向黑客终端C

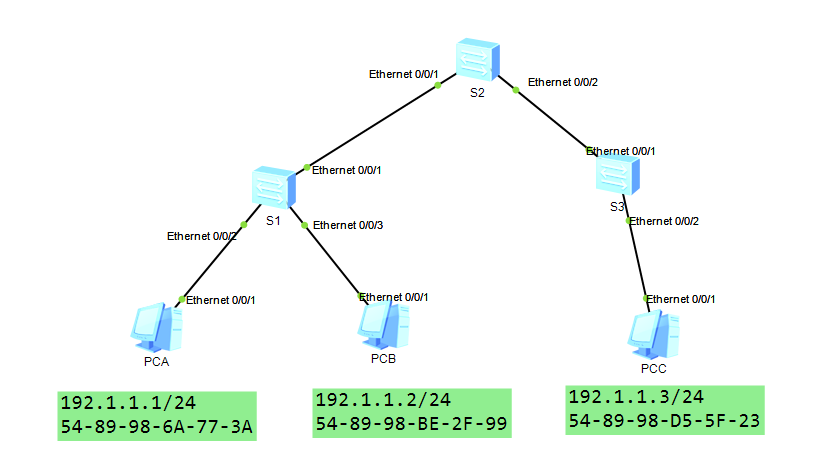

拓扑图:

实验步骤

1.配置PCA、PCB、PCC的IP地址和子网掩码,例PCA:

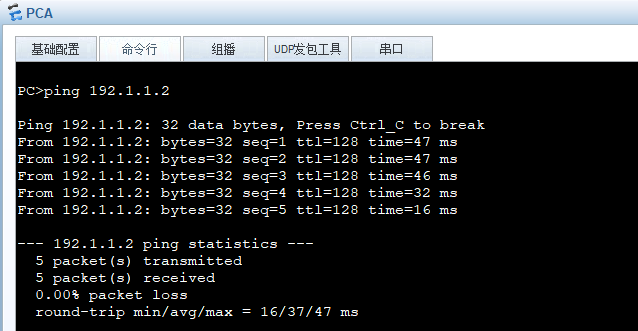

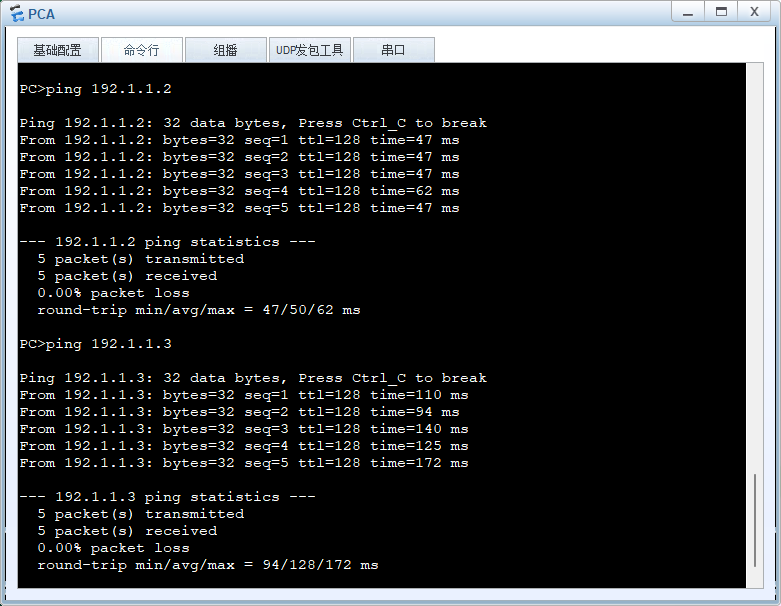

2.测试PCA PCB PCC的联通 ,例A–C:

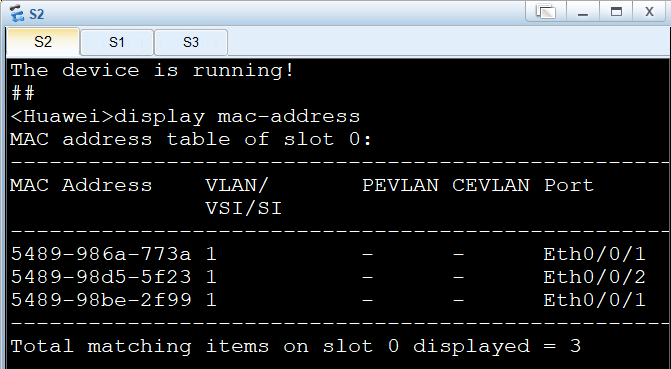

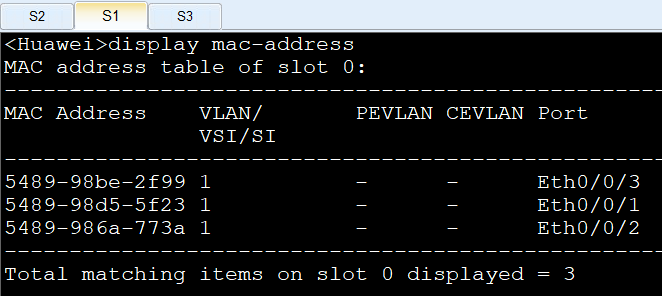

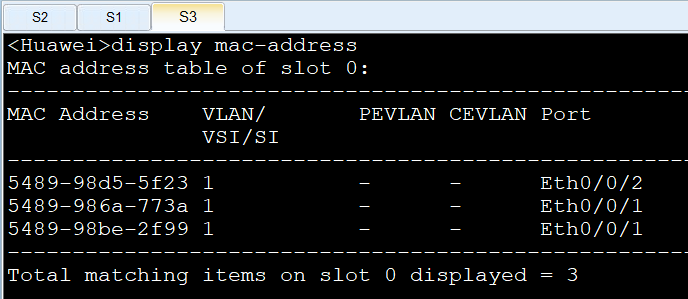

3.查看交换机MAC表

在cli输入display mac-address

正常MAC表:

4.修改PCCMAC地址为PCA地址,终端C执行ping 192.1.1.2,改变三个交换机的MAC表

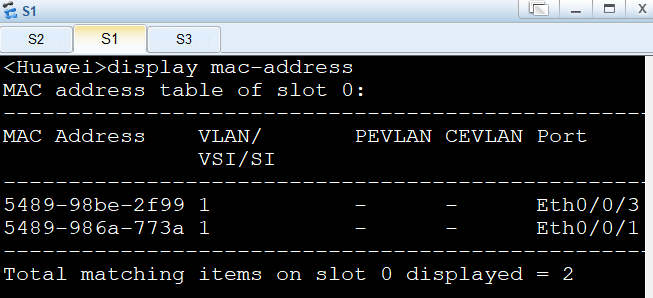

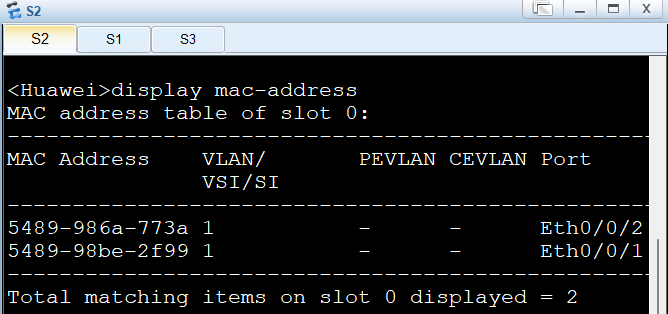

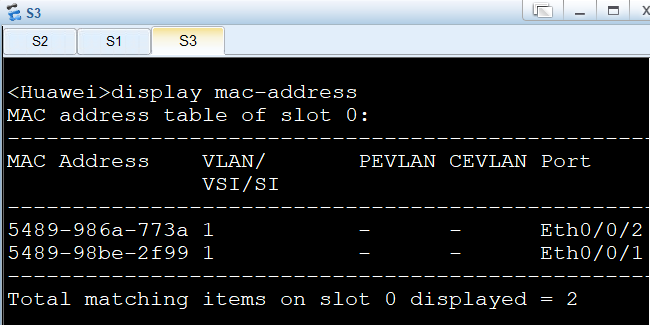

再次查看MAC表:

发现S1 S2 S3的MAC表已经被改变

5.PCB发送ping 192.1.1.1 给PCA,从S3的2端口抓包

成功联通,S3没收到ICMP包,只有广播寻址,实验失败

漂移检测

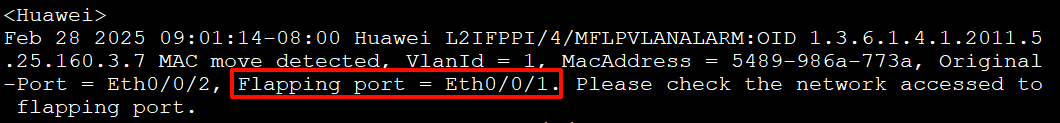

1.日志显示交换机检测到MAC地址在不同的端口flapping

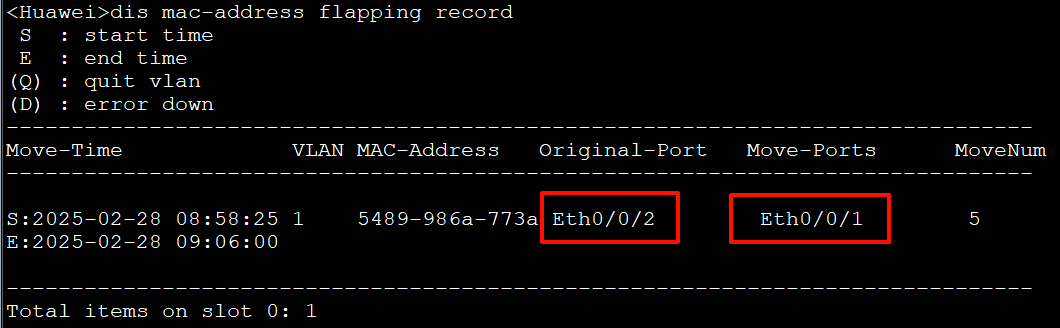

1 | dis mac-address flapping record //查看mac地址漂移日志 |

2.在命令行中为三台交换机配置MAC地址漂移检测

参考链接:

配置MAC地址漂移检测示例 - S1720, S2700, S5700, S6720 V200R011C10 配置指南-以太网交换 - 华为

1 | <Huawei>system-view |

3.重复上述实验步骤

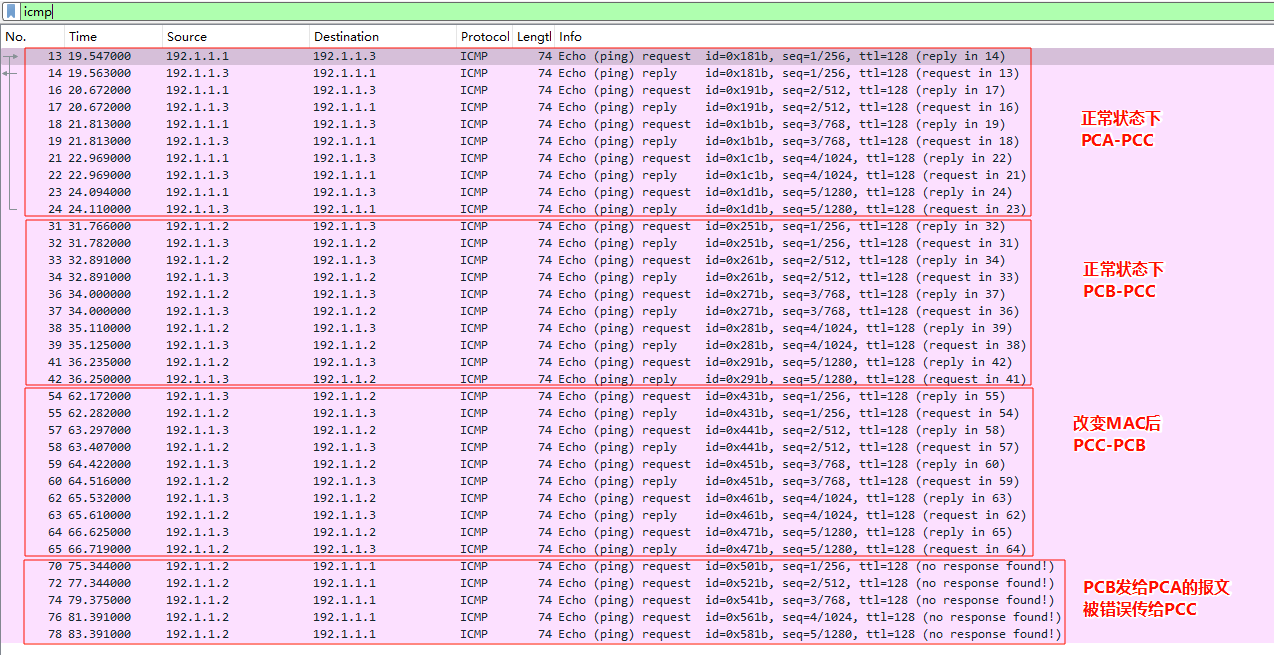

- 初始状态下

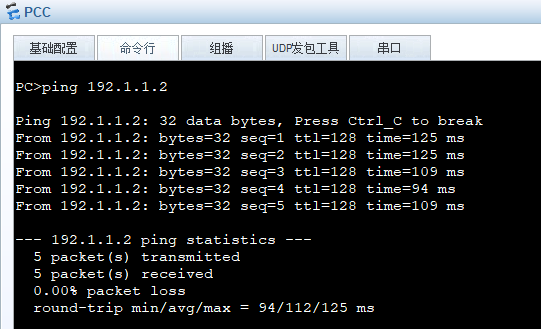

PCA ping 192.1.1.2 ping 192.1.1.3

PCB ping 192.1.1.3

- 改变MAC C为MAC A

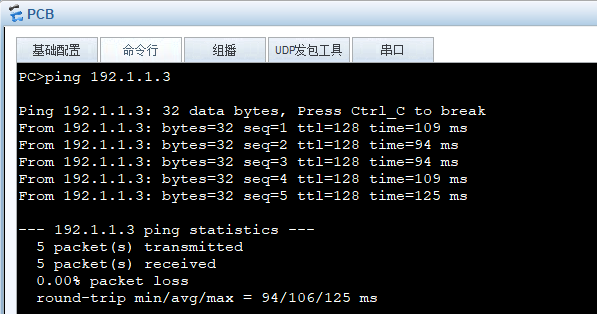

PCC ping 192.1.1.2

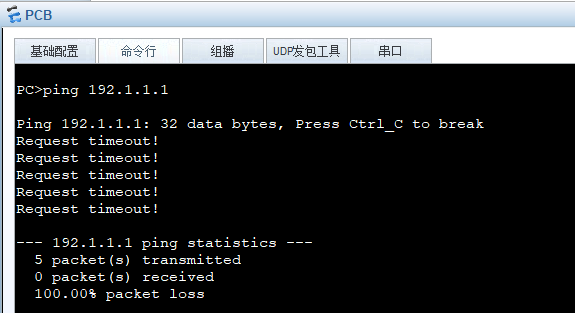

PCB ping 192.1.1.1

4.从S3的2端口抓包

PCB发给PCA的请求报文被发给黑客终端PCC,实验成功

2.3 ARP欺骗攻击实验

实验原理:

PC3通过向路由器R1发送一条以192.1.1.1和PC3的MAC地址绑定的ARP请求报文,使AR1在缓存区建立一个PCA的ip地址和PC3的MAC地址绑定的表项,当PC4发送给PC1数据包时,会被交换机错误的转发给PC3

实验步骤:

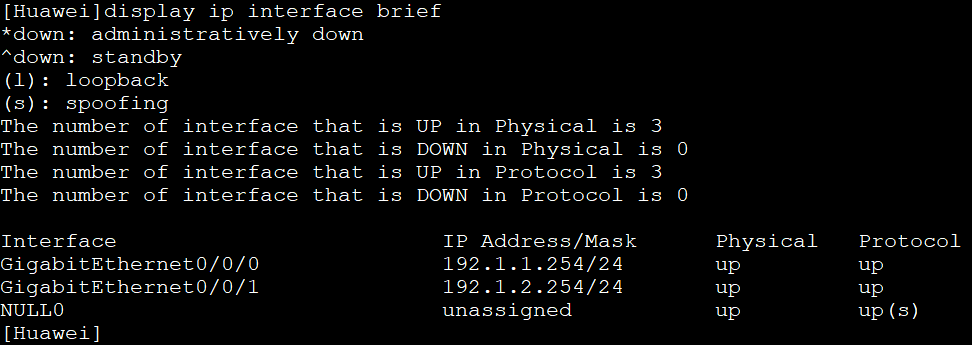

1.配置AR1

1 | <Huawei>system-view |

2.配置PC

| 终端 | IP地址 | 子网掩码 | 网关 |

|---|---|---|---|

| PC1 | 192.1.1.1 | 255.255.255.0 | 192.1.1.254 |

| PC2 | 192.1.1.2 | 255.255.255.0 | 192.1.1.254 |

| PC3 | 192.1.1.3 | 255.255.255.0 | 192.1.1.254 |

| PC4 | 192.1.2.1 | 255.255.255.0 | 192.1.2.254 |

3.PC1 PC2 PC3 分别 ping 192.1.1.254建立ARP表

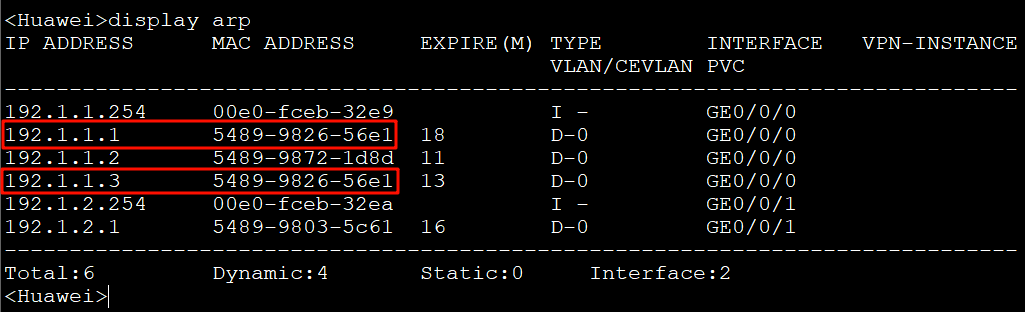

1 | <Huawei>display arp |

4.修改PC3的IP地址为PC1的IP地址,PC3 ping 192.1.1.254

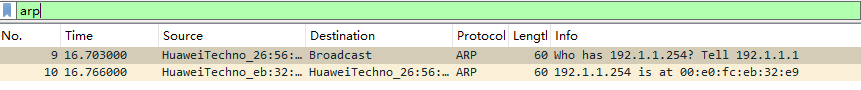

交换机接口抓包:

路由器ARP表建立PC1的IP和PC3的Mac地址绑定

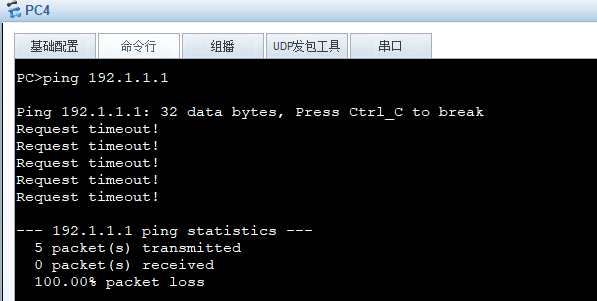

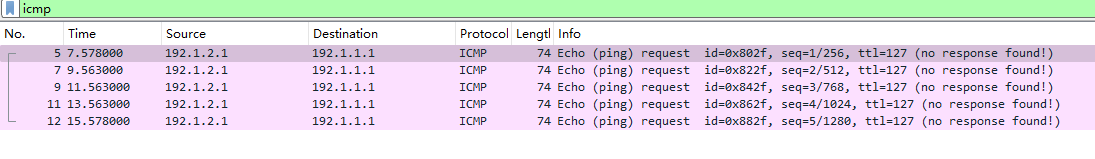

5.再将PC3的IP地址修改会原本的192.1.1.3,用PC4pingPC1,可以发现ping不通PC1

在S3与PC3链接的端口,进行抓包:

成功捕获PC4发送给PC1的ping包,实验成功

2.4 RIP路由项欺骗攻击实验

原理

三个路由器,互联四个网络,正常RIP生成终端1到终端2的传输路径

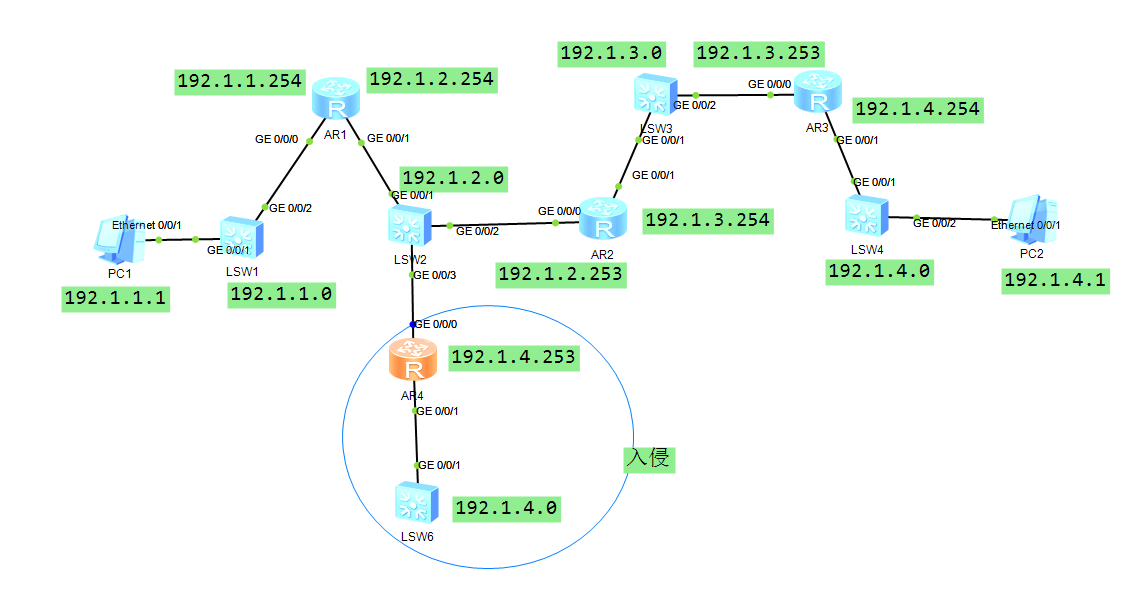

通过入侵路由器伪造入侵路由器与网络192.1.4.0/24直接连接的信息,路由器R1接收到时,发现此路径更短,则会将通往192.1.4.0/24的路径改为通往入侵路由器,以此来捕获数据包

实验步骤

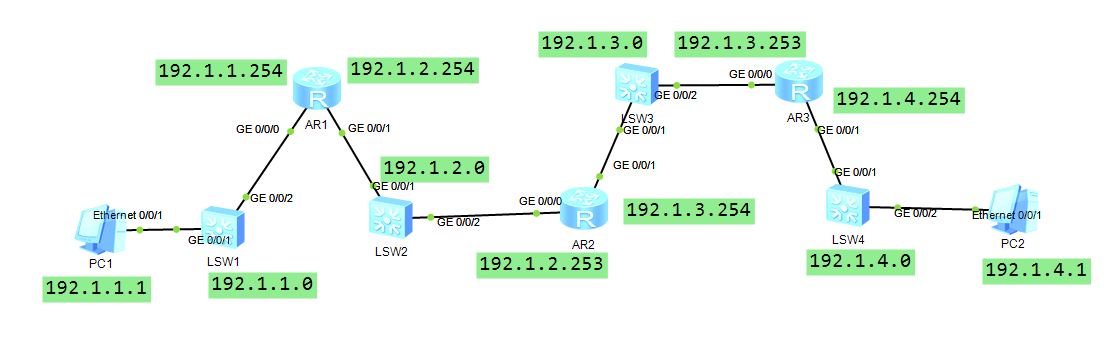

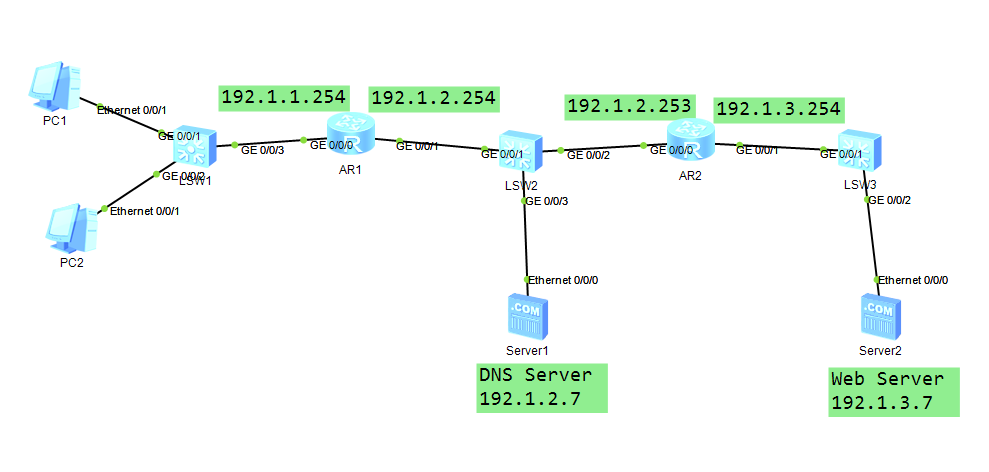

1.拓扑图

2.配置AR1 AR2 AR3 各个接口的ip地址,子网掩码,启动配置RIP进程

1 | [Huawei]rip 1 |

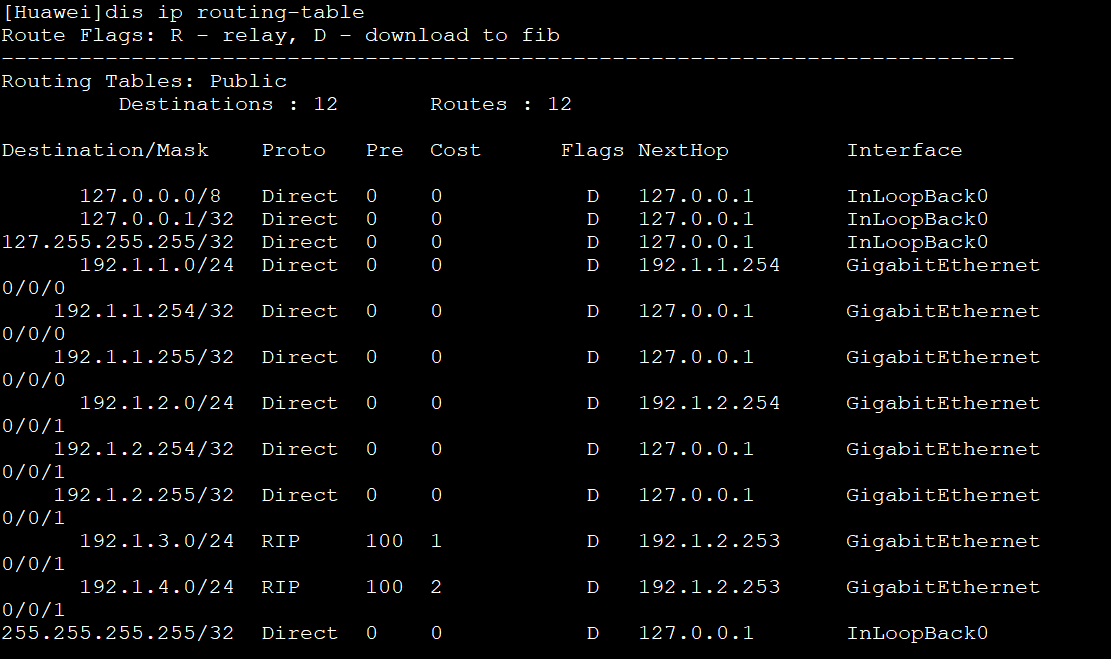

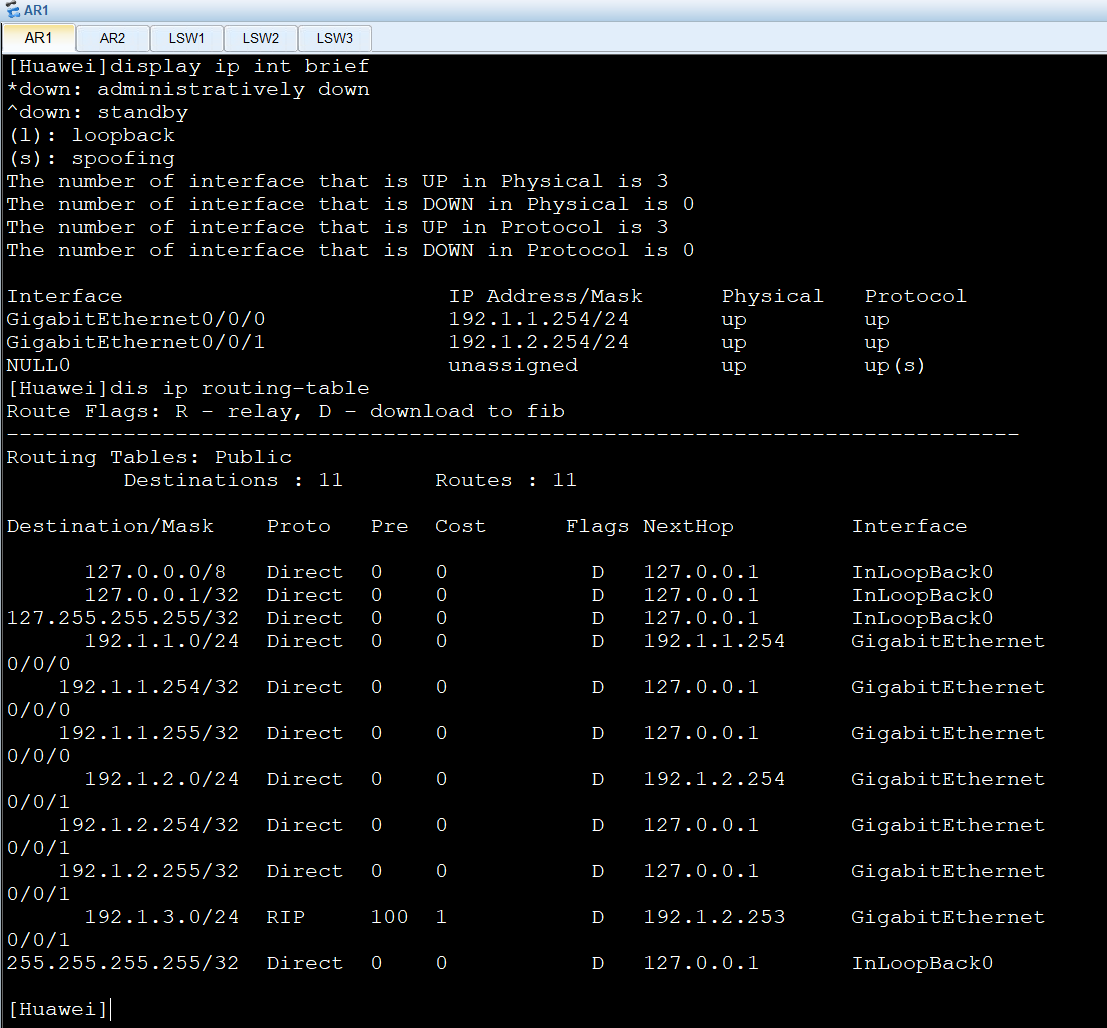

查看路由表

1 | [Huawei]dis ip routing-table |

AR1路由表:

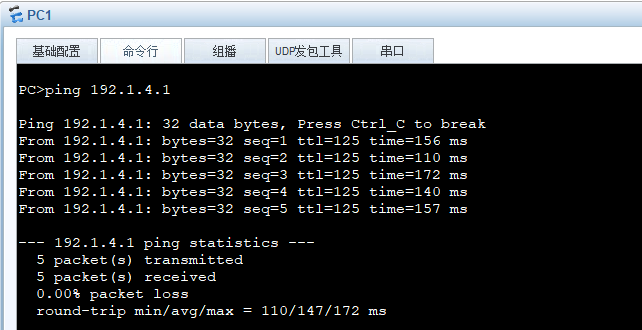

测试PC1 ping PC2成功

3.接入入侵路由器,配置 ip地址、子网掩码、rip协议

拓扑图:

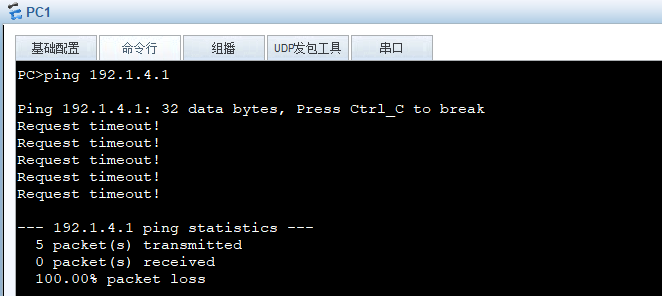

ping不通:

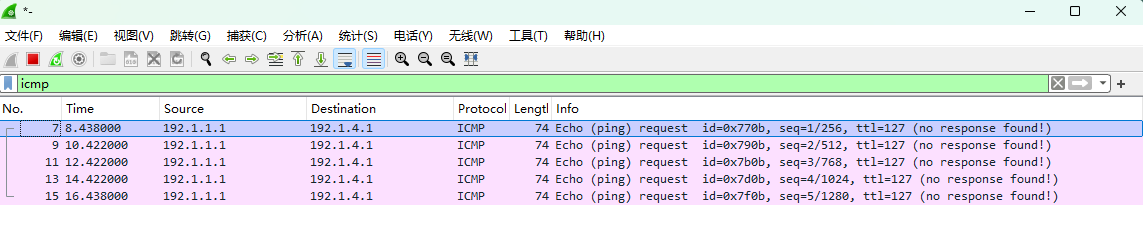

AR4 GE0/0/0接口抓包:

数据包被截获,实验成功

2.5 DHCP欺骗攻击实验

原理

- 伪造的DHCP服务器中给出错误的域名服务器地址

- 伪造的域名服务器中给出错误的域名www.a.com绑定的IP地址

- 用正确的域名访问到伪造的Web服务器

实验步骤

1.连接与配置

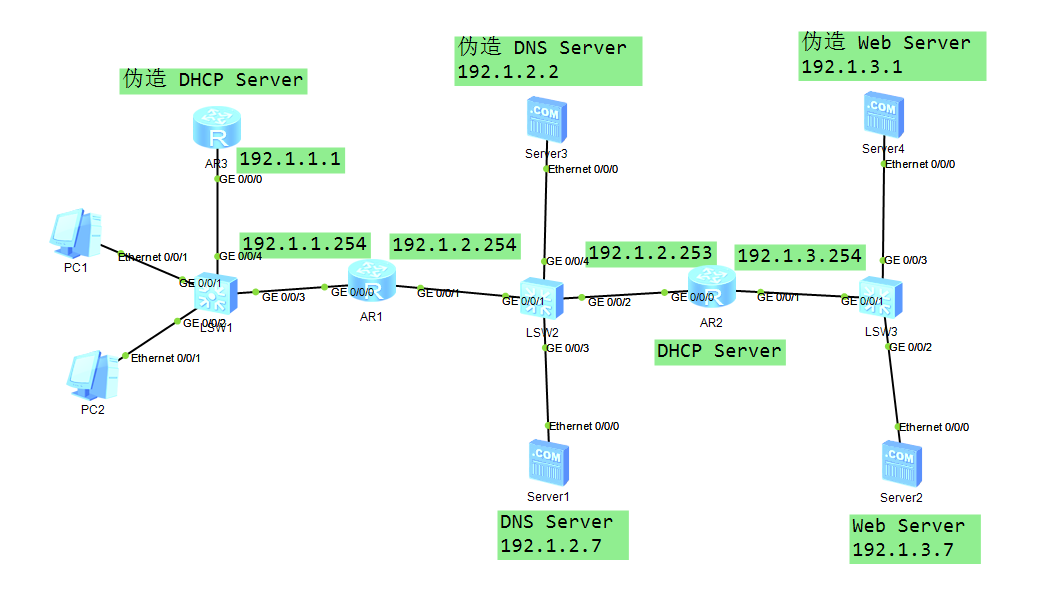

拓扑图

AR1

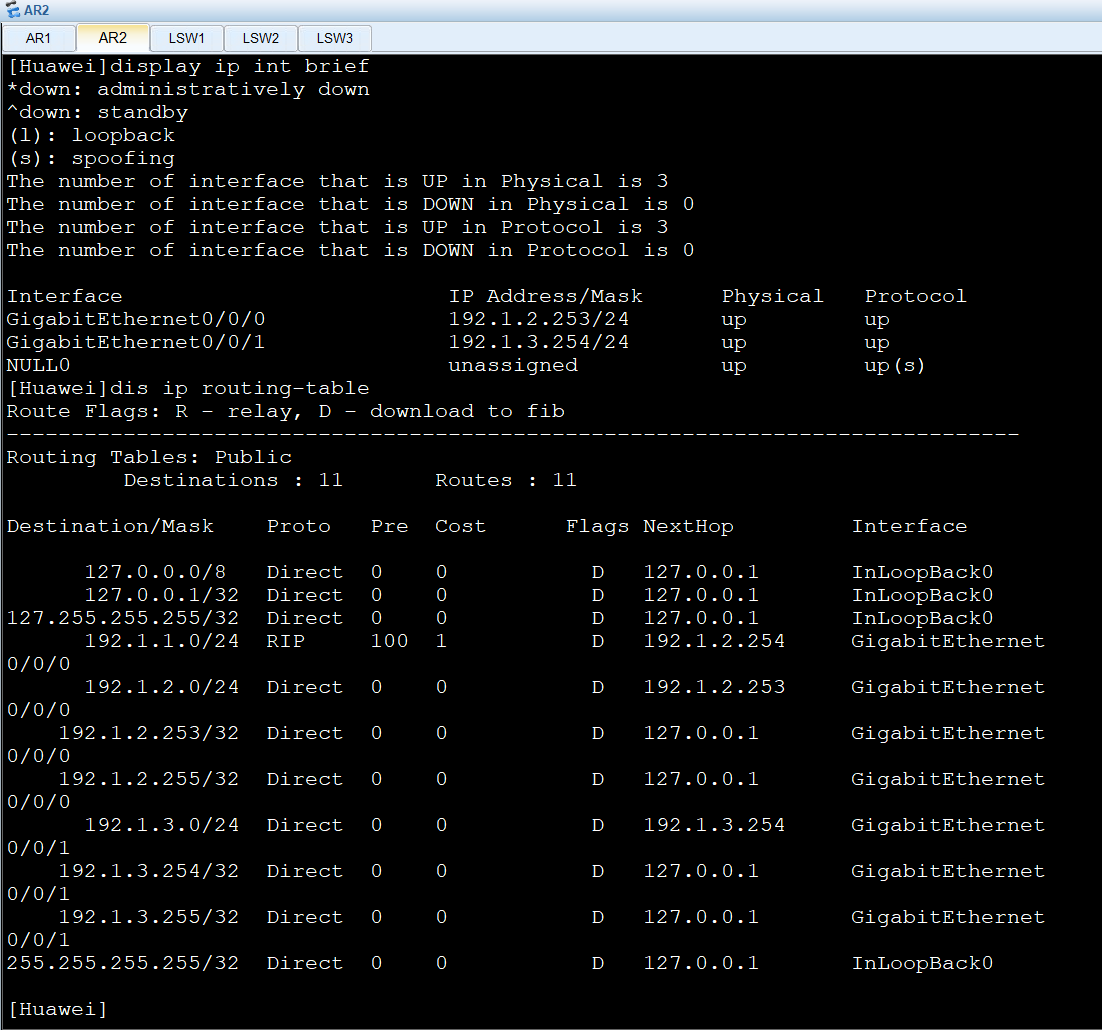

AR2

2.配置AR1连接DHCP服务器的地址,

1 | [Huawei]dhcp enable //启动DHCP服务器功能 |

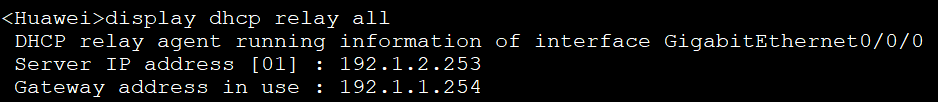

1 | <Huawei>display dhcp relay all //显示代理的DHCP服务器信息 |

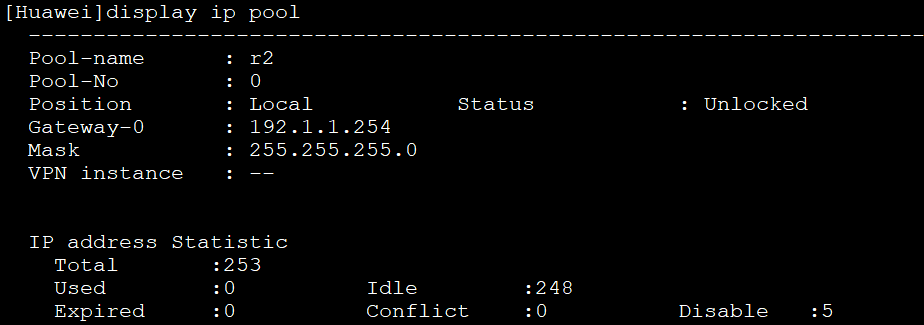

1 | [Huawei]ip pool r2 //创建ip地址池 |

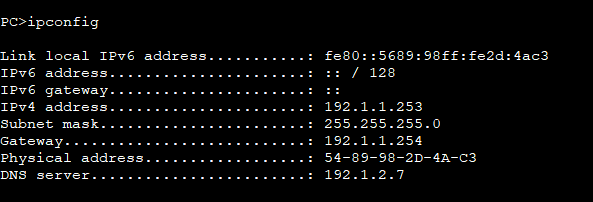

3.设置终端IP配置方式为DHCP并应用,如图,PC1自动获取地址

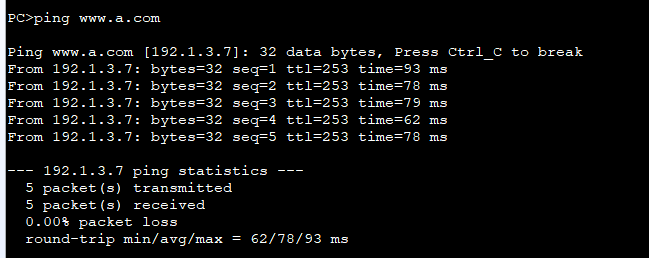

4.配置DNS和Web服务器地址,添加www.a.com解析地址为192.1.3.7,点击启动,测试PC1ping www.a.com成功

可见www.a.com解析地址为192.1.3.7,访问到了正常服务器地址

5.添加伪造的DHCP DNS Web服务器

拓扑图:

配置伪造DHCP服务器

1 | [Huawei]dhcp enable |

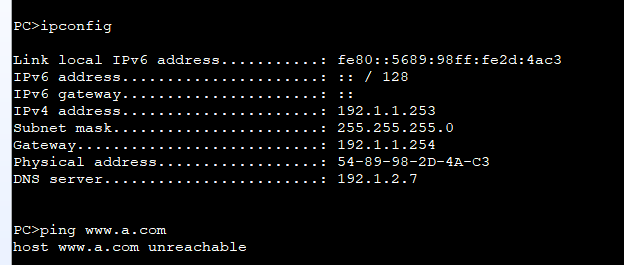

PC1测试失败

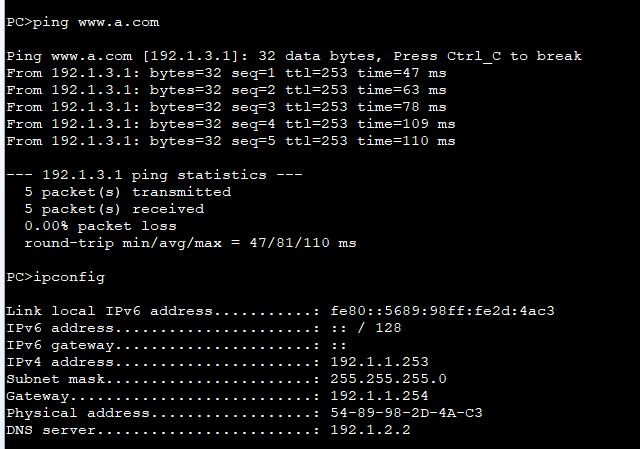

保存关闭,重启设备,测试成功

如图,IP地址由伪造的192.1.2.2分配,访问www.a.com时,解析地址为192.1.3.1,访问到了伪装服务器地址,可以进行钓鱼